OpenVPN 发现四个安全漏洞

关键要点

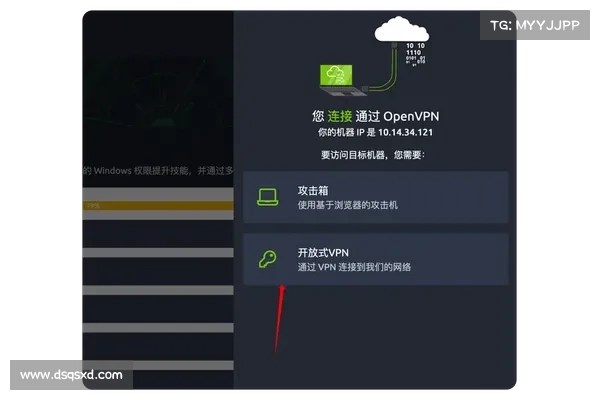

OpenVPN 存在四个安全漏洞,至少三个漏洞可以组合使用,实现本地特权提升和远程代码执行攻击。漏洞类型包括 CVE202427459、CVE202424974 和 CVE202427903,涉及 OpenVPN 的 openvpnserv 组件。另一个与 Windows TAP 驱动相关的漏洞CVE20241305可能导致拒绝服务攻击。攻击者需获取用户凭证和深入了解 OpenVPN 才能利用这些漏洞,但一旦成功,攻击链可以非常复杂。OpenVPN 最近被发现受到四个安全漏洞的影响,其中至少有三个漏洞可以组合在一起,造成本地特权提升和 远程代码执行 攻击, SecurityWeek 报道。

这些漏洞分别被追踪为 CVE202427459、CVE202424974 和 CVE202427903,均涉及 OpenVPN 的 openvpnserv 组件。此外,还发现一个与 Windows TAP 驱动相关的漏洞,编号为 CVE20241305,其可能被利用来造成拒绝服务状态。根据微软威胁情报团队在今年的 Black Hat USA 大会上发表的分析,尽管利用这些漏洞需要用户认证和对 OpenVPN 的深入了解,但如果攻击者获得 OpenVPN 凭证,就可以展开复杂的攻击链,并利用 Bring Your Own Vulnerable Driver 技术及其他方法进行进一步渗透。

蓝灯加速器试用通过这些技术,攻击者可以,例如,禁用 Protect Process Light (PPL) 对于像 Microsoft Defender 这样关键的进程,或绕过并干扰系统中的其他关键进程。这些行为使攻击者可以绕过安全产品,操控系统核心功能,进一步巩固他们的控制并避免被检测到。 微软进一步补充道。

漏洞概述

漏洞编号描述潜在影响CVE202427459涉及 OpenVPN openvpnserv 组件本地特权提升CVE202424974涉及 OpenVPN openvpnserv 组件本地特权提升CVE202427903涉及 OpenVPN openvpnserv 组件本地特权提升CVE20241305与 Windows TAP 驱动相关拒绝服务攻击对于 OpenVPN 用户和企业而言,及时更新与修补这些漏洞至关重要,以防止潜在的攻击和损失。